„Здравейте,

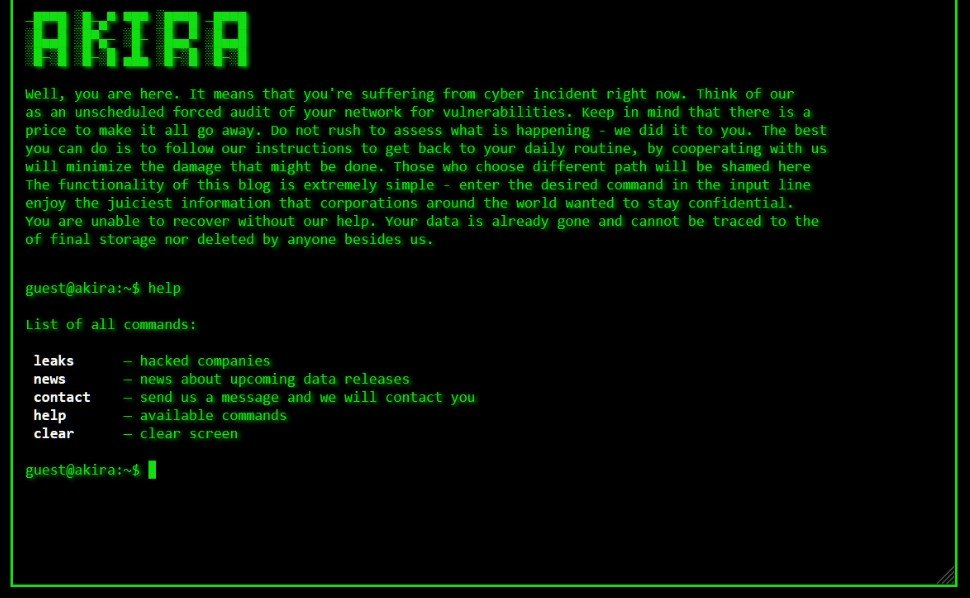

Щом сте тук, значи ви се случва киберинцидент. Погледнете на това като непланиран принудителен одит на системата ви за уязвимости. Не забравяйте, че има цена, при която всичко това може да се оправи. Не се втурвайте да оценявате какво се случва – ние вече сме направили това за вас. Най-доброто, което можете да направите, е да следвате нашите инструкции, кооперирането с нас ще минимизира щетите... Вие няма как да се възстановите без наша помощ. Данните ви вече ги няма и не могат да бъдат проследени, нито пък изтрити от никой друг освен нас... Изпратете ни съобщение и ще се свържем с вас“.

Това е съобщение, което никой не иска да получава.

Черни хакери, darknet, кибератака, изтичане на досиета на клиенти, криптиране на критични бази данни, откупи в крипто. Всичко това обикновено звучи като сценарий от филм, докато една сутрин на дадена компания не ѝ се случи наяве. И когато тази компания е голяма финансова институция със стотици хиляди или милиони клиенти, работи с чувствителна здравна информация и изведнъж се окаже с криптирани критични бази данни и компроментиран бекъп, ситуацията наистина звучи сюрреалистично.

В подобен сценарий в последните години са попадали не една и две български компании, казва бившият национален координатор по киберсигурност Петър Кирков (виж интервюто долу, б. р.). Същото твърди и действащият координатор ст. комисар Владимир Димитров. Подготвена ли е България за отпор или, както обикновено, всички чакат да се удари дъното, и то няколко пъти, за да се вземат мерки?

Случаят с „Уника“

Тежка кибератака тип „рансъмуер“ (ransomware), тоест с искане за откуп, се е случила и на българското подразделение на австрийската застрахователна компания „Уника“ (Uniqa) през февруари 2025 г., алармира едновременно до Mediapool и в. „Капитал“ сигнализиращо лице. От май 2023 г. насам т. нар. сигнализиращи лица (whistleblowers) се ползват със специалната защита на Закона за защита на лицата, подаващи сигнали или публично оповестяващи информация за нарушения.

Рансъмуер (ransomware) е зловреден софтуер, който криптира данните на засегнатата организация и изисква откуп за декриптирането им. Според сигнала, чийто твърдения се поддържат и от два други източника, атаката по всяка вероятност е причинена от рансъмуер групировката AKIRA, а поисканият откуп е бил в размер на около 6 млн. евро (тоест около 7% от премийния приход на двете дружества на „Уника“ у нас през 2024 г.). Mediapool не успя да установи дали поисканият откуп е бил платен.

С две съобщения на уебсайта си от 28 февруари 2025 г. и 4 март 2025 г. „Уника България“ съобщава, че има „технически затруднения“, а по-късно - и че услугите ѝ са „временно ограничени поради настъпил инцидент с IT сигурността“. „Реагирахме изключително бързо и предприехме незабавни мерки за ограничаване и намаляване на въздействието му. Като част от тези мерки, някои от нашите системи бяха изключени като предпазна мярка и в момента работим за тяхното възстановяване възможно най-скоро. Това означава, че нашите услуги в момента не са достъпни. Тече процес на анализ и ще предоставим допълнителна информация тук, веднага щом е възможно“, пишат от компанията на 4 март 2025 г. Въпреки обещанието за „допълнителна информация“, такава след 4 март не се открива в рубриката „Новини“. В сигнала до Mediapool се твърди, че достъпът до информационните системи на компанията е бил прекъснат за седмици.

От „Уника България“ не отговориха на конкретните въпроси на Mediapool за естеството на атаката, засегнатите бази данни и граждани, нито пък дали е искан и дали е платен откуп. Оттам обаче коментираха, че всички компетентни органи са надлежно уведомени, предприети са мерки за ограничаване на въздействието на „инцидента“ и за защита на личните данни на клиентите. „Случаят продължава да бъде предмет на проверка от страна на компетентните органи. Поради това, както и съгласно установената практика за сигурност в такива случаи, „Уника България“ не може да предостави допълнителна информация относно естеството и обхвата на инцидента. Междувременно услугите на „Уника България“ са възстановени чрез сигурни и надеждни софтуерни решения и към момента всички системи функционират. Защитата на данните на клиентите остава основен приоритет за компанията“, допълниха от застрахователя.

КЗЛД: Има пробив в сигурността на данните

Изтекли ли са данни на клиенти и дали засегнатите граждани или фирми са били уведомени своевременно за това?

„Най-малкото, ако са изтекли потребителски имена и пароли, хората трябва да бъдат уведомени, за да си сменят паролите, защото в противен случай са под риск (за съжаление, хората масово използват една и съща парола навсякъде)", коментира експертът по киберсигурност Петър Кирков. По думите му личните данни могат да се ползват за най-различни видове измами, включително за фишинг мейли. Доколкото „Уника“ предлага както застраховки на имущество и автомобили, така и здравни и медицински застраховки, в базите данни на компанията вероятно се съхранява и чувствителна здравна информация.

По закон всеки пробив в сигурността на данните трябва да се докладва в Комисията за защита на личните данни (КЗЛД) до 72 часа след узнаването му. Ако нарушението създава висок риск за засегнатите граждани или фирми, те трябва да бъдат уведомени „без ненужно забавяне“, пише КЗЛД, и дава пример: „Ако хакер е получил достъп до база данни с имена, имейли и пароли – трябва да уведомите клиентите“.

Двете дружества на „Уника“ в България са докладвали на КЗЛД за пробив в сигурността на данните през февруари 2025 г., в рамките на срока от 72 часа, съобщиха пред Mediapool от комисията. Това значи, че има изтичане на данни. Комисията е възложила проверка на застрахователната компания, която все още не е приключила, съобщава председателят ѝ Борислав Божинов.

„Към момента се извършва анализ на събраните при проверката доказателства, както и на представените документи. В зависимост от резултатите от проверката и направения анализ на относимите факти и обстоятелства ще бъде взето съответното решение за прилагане на правомощията на КЗЛД“, допълва той.

От отговора му не става ясно дали засегнатите клиенти са били уведомени своевременно, защото ако не са, те имат право да търсят обезщетение чрез завеждане на иск в съда.

Коя е ренсъмуер групировката AKIRA?

Това е скрийншот на примерно съобщение на хакерската групировка до някои от компаниите - жертви. Преводът от английски е цитиран в началото на настоящата публикация, б. р.

AKIRA се смята за една от петте най-сериозните рансъмуер групировки в света, както и най-продуктивната откъм приходи от откупи през 2025 г.

Последната актуализация на предупреждението за тактиката на AKIRA, публикувано от ФБР, Европол и агенциите за киберсигурност на Франция, Германия и Нидерландия, е от ноември 2025 г. В него се съобщава, че от март 2023 г. насам групировката е причинила значителни щети предимно на малки и средни компании, но също и на критична инфраструктура в Северна Америка, Европа и Австралия. Фокусът на хакерите е върху организации в сферата на промишлеността, образованието, ИТ сектора, здравеопазването, финансовите услуги и селското стопанство. Според ФБР AKIRA може да е свързана и с други групировки, известни като Storm-1567, Howling Scorpius, Punk Spider и Gold Sahara, а може да има връзка и с несъществуващата вече рансъмуер групировка Conti, пише в предупреждението.

Според организации, занимаващи се с разкриване на криптопрестъпления, AKIRA се е „похвалила“ с 980 „жертви“ и приходи от 150 млн. долара само през 2025 г. – близо двойно повече от втората най-ефективна кибергрупировка.

Какъв е проблемът, ако се плати откуп?

Комисията за финансов надзор (КФН) е регулаторът, който отговаря застрахователните компании да спазват новия ключов Европейски регламент за дигитална оперативна устойчивост (DORA), адресиращ тъкмо киберзаплахите срещу финансови институции.

Освен това КФН може да проверява до някаква степен паричните потоци от гледна точка и на спазване на санкционните режими на ЕС, както и на законодателството срещу финансирането на тероризма.

Плащането на откуп не е престъпление само по себе си, но крие сериозни юридически рискове именно заради неясния статут на престъпния субект, който получава парите, които обикновено са в криптоактиви.

Въпреки ключовата си роля, от КФН категорично отказаха да коментират случая с „Уника“ и не отговориха на въпросите на Mediapool.

„В никакъв случай не се препоръчва да се плаща откуп (на хакерите, б. р.). Това стимулира злонамерените организации и лица да развиват своята дейност и плащането на подобен откуп не гарантира възстановяване на информация и/или работоспособност на системи“, заявиха пред Mediapool от Националния екип за реагиране при инциденти с компютърната сигурност (CERT Bulgaria).

В CERT Bulgaria не е постъпвала информация за платен откуп по случая с „Уника“, казаха още от звеното. Оттам допълниха, че при тях няма подадени сигнали, свързани с групата AKIRA Ransomware.

От CERT Bulgaria казаха още, че към онзи момент „Уника“ не е попадала в обхвата на Закона за киберсигурност. Тя обаче е уведомила КФН, а надзорът от своя страна е уведомил CERT Bulgaria, като инцидентът е регистриран на 26 февруари 2025 г. „В сигнала е посочено естеството на атаката, но информацията за засегнати данни и лица е чувствителна и конфиденциална. Застрахователната компания е предприела необходимите действия за сформиране на екип от експерти с цел ограничаване на атаката, без да иска помощ от CERT Bulgaria“, казаха още от звеното.

Ако стане жертва на рансъмуер атака, компанията би следвало да има предварително разработен план за реакция за справяне с инцидента, да поддържа актуален архив на външен носител офлайн. Може да се извърши проверка на типа на рансъмуера и дали има декриптори от тази и тази връзка, посъветваха от CERT Bulgaria.

Mediapool изпрати въпроси и до действащия Национален координатор по киберсигурност – директора на дирекция „Киберпрестъпност“ към ГДБОП старши комисар Владимир Димитров, но не бяха получени отговори.

Петър Кирков:

Престъпниците са силно професионализирани

Петър Кирков е експерт по киберсигурност, национален координатор по киберсигурност на България от 2021 г. до 2024 г., преподавател и лектор

Г-н Кирков, какъв е мащабът на проблема с т. нар. рансъмуер атаки в България?

Проблемът не е от днес. Има сигнали, че в България множество организации стават жертва на рансъмуер и след това предпочитат да си платят – пазарят се с престъпниците и си плащат с надеждата, че информацията ще им бъде възстановена. Не винаги това се случва, и освен с изтеклите данни, компаниите страдат и от пряката финансова загуба.

Защо това, според вас, е погрешна стратегия?

Първо, не е ясно на кого дават пари. Парите най-често се плащат в биткойни или други криптовалути и са трудни за проследяване, дори и от полицията. Второ, самият факт, че някой е осъществил нерегламентиран достъп, изисква това да бъде докладвано като инцидент по всички съвременни регулации – регламентът DORA за ИТ рисковете във финансовия сектор, NIS2 за задължените лица в обхвата на Закона за киберсигурност, а ако става дума за критична инфраструктура – на ДАНС. Тоест държавата трябва да бъде уведомена за проблема. Инцидентите се докладват, защото Европа има изградена своеобразна „имунна система“, наречена CSIRT Network (в България звеното е известно като CERT Bulgaria, б. р.) – държавни организации, които обменят оперативна информация за кибератаки. Защото дадена компания вижда кибератаката само по отношение на себе си, но националният екип или секторният екип може да види атака срещу целия сектор, което вече граничи с кибервойна.

Тоест възможно е да има целенасочена атака към цял сектор или цяла държава и има механизми, по които ЕС цели държавите да си помагат една на друга, например по силата на т. нар. Cyber Solidarity Act. Тази мрежа се „храни“ с данни по подадени точно такива сигнали от отделните организации.

Как работи рансъмуерът?

Престъпниците са много силно професионализирани и има черен пазар на такива „услуги“. Например имаме една група или екип, който специализира в първоначално проникване – фишинг мейли, мрежови анализ, и цели да придобие потребителско име и парола на някой служител на организацията, да експлоатира един сървър и т. н. Когато постигнат това, обикновено те продават тази информация на някой друг. Той осъществява по-дълбокото проникване – например компроментира няколко сървъра, компроментира активна директория, придобива административни права, тоест той си изгражда постоянен достъп.

След това има организации, които предлагат „ransomware as a service“. AKIRA е типичната такава организация. Те разработват рансъмуер и го продават на други като услуга. Тоест втората група, която е компроментирала организацията, влиза в договорка с разработчика на вредния софтуер, стартира го вътре в организацията и той заключва всички сървъри. Оттам нататък групата, която стои зад AKIRA, започва да се пазари с жертвата. Има групи, които са доста напреднали и анализират откраднатата информация, включително счетоводната, тоест те знаят с какво разполага жертвата и какви пари могат да вземат от нея. Виждал съм логове, в които жертвата казва: „Ние нямаме толкова пари“, но престъпниците им отговарят: „Напротив. В еди коя си банкова сметка разполагате със съответната сума“. След това вземат парите, изпират ги и ги раздават надолу по веригата на групите, които са компроментирали мрежата.

Частните организации у нас спазват ли регулациите и уведомяват ли държавата при атаки?

Дали ги спазват, не мога да ви кажа. Но те са задължени под заплаха от глоба. В една такава атака обичайно има изтичане на лични данни. Тоест трябва да има уведомление за инцидент, свързан с лични данни – по GDPR, отделно уведомление към Комисията за финансов надзор, ако става дума за небанкова финансова компания. Когато има такава нотификация, обикновено регулаторът изисква да се направи анализ, да се изследва какво е станало, да се вземат мерки, така че това да не се повтаря. Ако има изтичане на лични данни, КЗЛД може да даде указания какво да се прави – например дали да се уведомят гражданите, че техните лични данни са изтекли. Най-малкото, ако са изтекли потребителски имена и пароли, хората трябва да бъдат уведомени, за да си сменят паролите, защото в противен случай са под риск (за съжаление, хората масово използват една и съща парола навсякъде). Ето защо компаниите имат мотивация да си платят тихичко, тези пари да ги оправдаят под някаква подходяща счетоводна форма и да си решат проблема. Но това би нарушило няколко закона.

КФН длъжна ли е да уведоми CERT Bulgaria, ако получи сигнал за рансъмуер атака срещу застраховател?

Вероятно институциите споделят подобна информация помежду си. Но е ключово, че преди да се разпространи информацията по мрежата на CERT, тя се анонимизира, за да се предпази „жертвата“ от по-нататъшни щети – например обяснява се, че в застраховател в България има регистрирана атака с конкретни технически параметри, от кой IP адрес е дошла, с какъв хеш на изпълнимия файл и т. н., тоест споделят се технически параметри, които могат да бъдат използвани, за да бъде спряна такава атака, но без информация за жертвата.

Защо са толкова жестоки атаките с искане на откуп?

Защото това практически е изнудване. Обикновено, когато компанията „жертва“ не е спазила изискванията за киберсигурност, някой се е възползвал от уязвимостите и е придобил нерегламентиран достъп до нейната инфраструктура. Но по принцип всяка организация би трябвало да може да се справи с такава атака. На пазара има фирми, които предлагат помощ. Има и множество такива, които са имали криптоатака и са успели да възстановят функционалност, без да плащат на никого и без да загубят информация – просто са си изградили добре системата си за киберсигурност.

Има ли как да се проследи как се плаща откупът с криптоактиви?

Ако можехме да проследим всички парични потоци, нямаше да има престъпления. В случая нито едната, нито другата страна иска това да бъде проследено. „Жертвата“ обикновено не желае случаят да се разчува, не е сигурно дали ще уведоми както регулаторите, така и клиентите си.

Но плащането на откуп всъщност стимулира дейността на престъпните групи, нали така?

Да, това задълбочава проблема. Нещо повече - преди данните да бъдат криптирани, те обикновено са източени. Така престъпниците първо взимат пари от „жертвата“, за да ѝ дадат ключа и евентуално да разкриптира данните си. Но има случаи, в които „жертвата“ си плаща и не си получава ключа. Понякога тези престъпници искат допълнителен откуп, за да не продават допълнително данните на черния пазар, където могат да бъдат ползвани от измамници. Все пак ако имат вашите данни от платена застраховка, много по-лесно би било да изпратят фишинг мейл, приличащ много повече на истински, защото цитират конкретните данни на човека или неговото имущество. Имали сме и случаи на организации, които не плащат нито първия, нито втория откуп, но след няколко месеца се обажда някой и им казва: „Аз съм един добър хакер, който хакна тези, които са хакнали вас, и ако ми дадете пари, ще ви дам информация за тях“.

AKIRA се води сравнително нова група - от 2023 г., нали така?

Не е много ясно. Често тези групи се преименуват, сменят си структурата, преорганизират се и се опитват да си „скъсат опашката“. Те много държат на т. нар. оперативна сигурност, тоест вътре в самата група хората от отделните нива са компертментализирани. Така ако полицията арестува някой по веригата, той няма как да издаде чувствителна информация, защото хората са разделени на екипи, дори не си знаят имената, а само прякорите, плащат си едни на други с криптовалута, но като цяло са силно професионализирани.

Какво бихте препоръчали на финансовите компании, как да се защитят?

За да не плащате откуп, си направете смислена система за киберсигурност и инвестирайте достатъчно пари в нея. Ако трябва да дам конкретен съвет – направете си добър бекъп (най-добре извън сградата, офлайн и да не може да бъде изтрит). Бизнесът като цяло не обича да инвестира в киберсигурност, защото при него няма пряка възвращаемост, каквато например носят инвестициите в ИТ – по-бързи сървъри, нова функционалност и други приложения, които изкарват повече пари. При киберсигурността не е така. Там компанията влага пари, след което нищо не се случва. Но това е търсеният ефект и би трябвало точно застрахователите да го знаят най-добре.

Какво работи CERT звеното в България?

Има две функции на държавата. Първата е контролиращата - държавата да прави проверки дали организациите имат смислена киберсигурност. Това осигурява и равни пазарни условия – защото ако аз не инвестирам в киберсигурност, си спестявам разходи. Но това означава, че моите клиенти са изложени на по-висок риск, макар да не им го казвам. Именно затова е важен превантивният контрол – по подобие на пожарната безопасност, която се проверява, преди да е станал пожарът. CERT екипите са подпомагащи звена, екипи за реагиране при спешни ситуации, но доколко могат да помагат, зависи от ресурсите, с които разполагат. Те събират и разпространяват оперативната информация за регистрираните инциденти със съответната бързина, защото колкото по-рано се получи информация за възможна атака, толкова по-малщо щети могат да бъдат нанесени. Например те могат да кажат: „В момента имаме атака, която използва изпълним файл с този конкретен хеш“ и всяка една организация може да настрои всички файлове, които пристигат, да бъдат проверявани за този хеш и да разпознае, ако бъде атакувана. Може да се направи така, че тази информация да се разпространява автоматично по електронен път. Тоест има много неща, които могат да се направят оперативно. Но киберсигурността сама по себе си е задължение на всяка отделна организация.

Цветелина Соколова